自2021年9月1日《网络产品安全漏洞管理规定》(以下简称《规定》)正式施行以来,我国的网络产品安全漏洞管理进入了法治化、规范化的新阶段。该《规定》明确了网络产品提供者、网络运营者以及从事漏洞发现、收集、发布等活动的组织和个人等多方主体的责任和义务,对企业原有的安全漏洞管理实践提出了新的要求和挑战。对于广大企业,尤其是互联网服务提供商而言,如何在新的法规框架下,系统化、合规化地“管好”安全漏洞,并有效利用互联网安全服务提升自身防御能力,已成为一个亟待解决的核心课题。

一、《规定》带来的核心变化与企业责任

《规定》的核心精神在于规范漏洞的发现、报告、修补和发布流程,防止漏洞信息被恶意利用,保障网络安全。对企业而言,这意味着:

- 主体责任明确化:企业作为网络产品提供者或网络运营者,必须承担起漏洞修复的首要责任。发现或获知漏洞后,应在规定时间内(通常为2日内)向工信部网络安全威胁和漏洞信息共享平台报送信息,并立即采取补救措施,及时告知用户并提供安全补丁或解决方案。

- 内部流程合规化:企业需建立内部的安全漏洞信息接收渠道(如SRC-安全应急响应中心),并确保其公开、畅通。对于外部研究者报告的漏洞,需建立规范的评估、验证、修复与反馈机制,整个过程需符合《规定》的时限与程序要求。

- 对外协作规范化:与第三方安全组织、白帽子、安全厂商的合作,必须遵守“不得刻意隐瞒漏洞”、“不得未授权发布漏洞细节”等红线。鼓励通过国家官方平台进行协作,避免法律风险。

二、构建合规高效的企业安全漏洞管理体系

在新的法规环境下,企业应将漏洞管理提升至战略高度,构建覆盖全生命周期的管理体系:

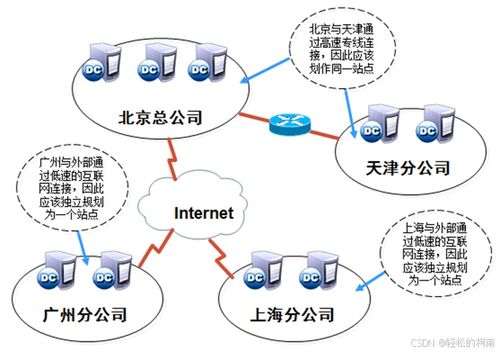

- 设立专职团队与明确流程:设立或明确负责漏洞管理的安全团队(如安全运维中心),制定详细的《安全漏洞应急响应预案》。流程应清晰涵盖漏洞的接收、评估定级、内部通知、修复开发、测试验证、补丁发布、用户通知及事后复盘等环节,并确保与国家报送平台对接。

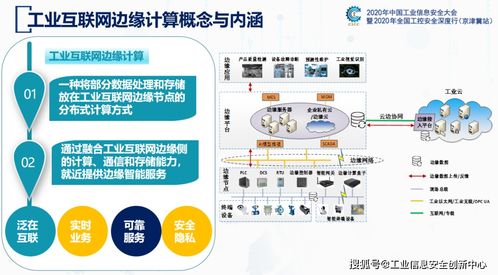

- 强化主动监测与发现能力:不能仅依赖外部报告。企业应整合利用自动化漏洞扫描工具、常态化渗透测试、代码审计、威胁情报监测等手段,主动发现自身产品与系统中的潜在漏洞,变“被动响应”为“主动防御”。

- 建立漏洞分级与快速修复机制:根据漏洞的CVSS评分、影响范围、利用可能性等因素进行风险评估与分级。对高危漏洞启动“绿色通道”,协调开发、运维等部门优先修复,确保在《规定》时限内完成。

- 完善文档记录与溯源:对每一个漏洞的处理全过程进行详细记录,包括报告来源、评估报告、修复记录、沟通记录等。这既是内部复盘优化的依据,也是在必要时证明自身已履行法定义务的重要证据。

三、善用互联网安全服务,赋能漏洞管理

面对专业人才短缺和技术快速迭代的挑战,企业可以合理借助专业的互联网安全服务来提升漏洞管理效能:

- 合规的众测与SRC平台服务:与合规的漏洞众测平台或自建SRC合作,可以合法、有序地汇聚白帽子的力量进行测试。关键在于选择信誉良好、流程规范、能与国家平台对接的服务商,并签订严谨的法律协议,明确漏洞归属、报告流程和保密要求。

- 专业的安全评估与渗透服务:定期聘请具备资质的第三方安全公司进行深度渗透测试和代码审计。专业的“黑客视角”能发现内部团队可能忽略的深层逻辑漏洞和新型攻击链,提供更全面的风险视图和修复建议。

- 漏洞情报订阅与预警服务:订阅商业或行业性的漏洞情报服务,能够第一时间获知影响自身所用组件、框架或同类产品的0day漏洞和公开漏洞信息,为应急响应赢得宝贵时间。

- 安全开发全流程(DevSecOps)咨询与工具:引入将安全左移的理念和工具,在软件开发的需求、设计、编码、测试、部署、运营各阶段嵌入安全检查点(如SAST/DAST/SCA工具),从源头减少漏洞的产生。

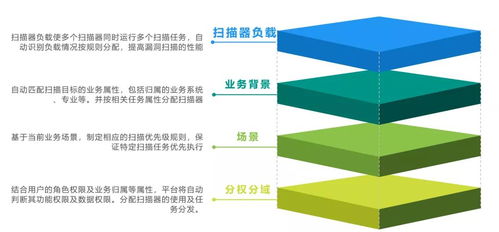

- 托管式安全运维服务(MSS):对于安全团队力量薄弱的企业,可以考虑将漏洞扫描、监控、初步分析等日常运维工作外包给可信的托管安全服务商,让自身团队能更专注于战略管理和核心应急响应。

四、

《网络产品安全漏洞管理规定》的实施,并非单纯增加企业负担,而是推动整个行业建立更有序、更安全的漏洞生态。对企业而言,这既是一项必须履行的法律义务,也是一次全面提升自身安全水位和管理成熟度的契机。

未来的企业安全漏洞管理,必然是 “内部合规流程” 与 “外部专业服务” 相结合的模式。企业需在深刻理解法规要求的基础上,夯实内部管理基础,同时开放、审慎地利用好互联网安全服务带来的专业能力与资源。通过内外协同,构建一个敏捷、合规、闭环的漏洞管理生命周期,从而真正将安全风险降至最低,保障业务稳定运行与用户数据安全,在数字化时代行稳致远。